Zawartość

Przeczytaj ten artykuł, aby dowiedzieć się, jak uzyskać dostęp do pliku ZIP przy użyciu nieznanego hasła. Można to zrobić tylko za pomocą programu, który odkrywa hasło, które Cię chroni, ale warto zauważyć, że proces może potrwać kilka dni.

Kroki

Część 1 z 3: Przygotowanie do znalezienia hasła

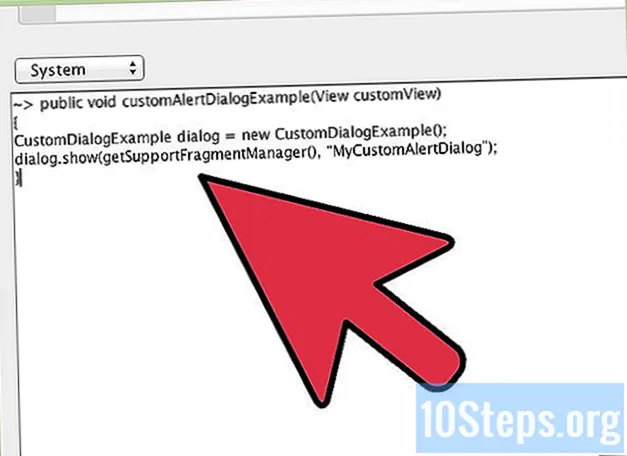

.

- Wpisz to wiersz polecenia.

- Kliknij „Wiersz polecenia”

, u góry „Start”.

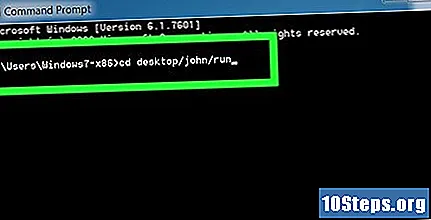

Zmień katalog na folder „run” dla „John the Ripper”. Wpisz to pulpit cd / john / run i naciśnij ↵ Enter.

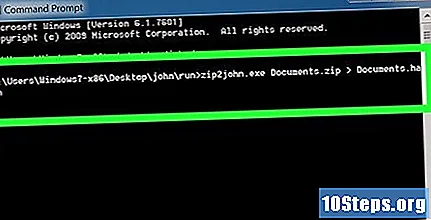

Wpisz polecenie „wykonaj”. Wchodzić zip2john.exe nazwa.zip> nazwa.hash (zastąp „nazwa” nazwą pliku ZIP) i naciśnij ↵ Enter.- Jeśli plik ZIP nosi nazwę „cześć”, wpisz zip2john.exe hello.zip> hello.hash.

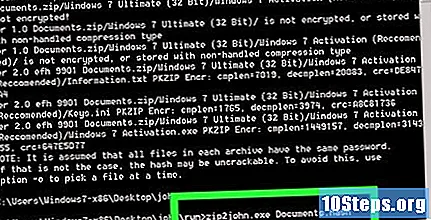

Wybierz skrót pliku ZIP. Wchodzić wpisz name.hash (zastąp „name” nazwą pliku „hash”) i naciśnij ↵ Enter. Możesz teraz spróbować znaleźć hasło.

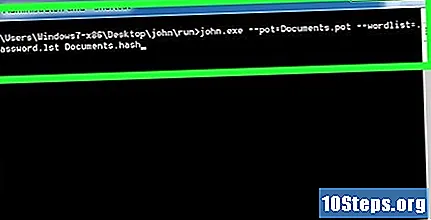

Rozpocznij łamanie haseł. Wpisz to john.exe -pot = nazwa.pot -wordlist = jan / run / hasło.lst nazwa.hash i uderz ↵ Enter. „John the Ripper” rozpocznie porównywanie hasła ZIP z bazą danych haseł.

- Zastąp „name” (w „nome.pot” i „nome.hash” nazwą pliku ZIP)

- Plik „password.lst” zawiera listę haseł i ich permutacji.

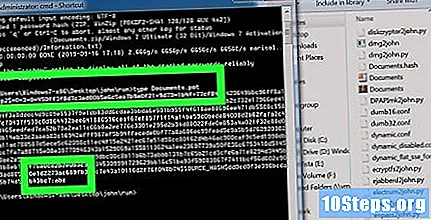

Pokaż odkryte hasło. Gdy tylko hasło zostanie odgadnięte, na dole monitu pojawi się komunikat „Sesja zakończona”. Teraz wpisz wpisz nome.pot (nigdy nie zapomnij zastąpić słowa „nazwa” nazwą folderu) i naciśnij ↵ Enter aby wyświetlić hasło, które spowoduje wyłączenie ochrony pliku ZIP.

Część 3 z 3: Korzystanie z płatnych programów

Zrozum, jak to działa. Większość profesjonalnych aplikacji do wykrywania haseł umożliwia ich odszyfrowanie tylko wtedy, gdy zawierają mniej niż określoną liczbę znaków. Jednak aby „odgadnąć” większość z nich, użytkownik będzie musiał kupić program.

- Z drugiej strony płatne aplikacje mają na ogół praktyczny interfejs i są łatwe w użyciu.

Wiedz, czego szukać. Program do łamania haseł powinien oferować okres próbny, a także wykorzystywać techniki brutalnej siły do ich wykrywania.

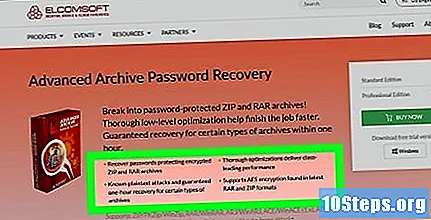

Pobierz i zainstaluj profesjonalnego łamacza haseł. Poniższe programy trzeba będzie za jakiś czas kupić, ale są dobre i polecane:

- Zaawansowane odzyskiwanie hasła archiwum.

- Zip Password Recovery Professional.

- ZipKey.

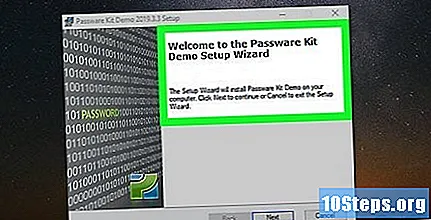

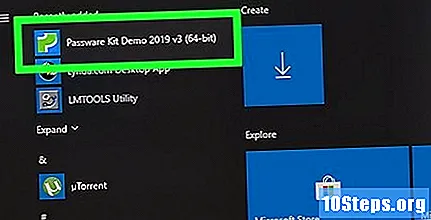

Otwórz program po zainstalowaniu. Kliknij dwukrotnie jego ikonę na pulpicie.

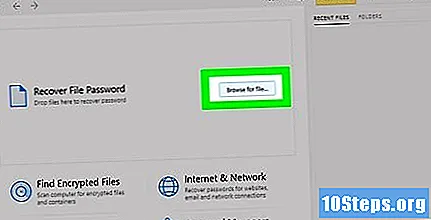

Wybierz chroniony plik ZIP. Ogólnie rzecz biorąc, musisz wprowadzić „Przeglądaj”, „Otwórz” lub „Dodaj” i znaleźć żądaną pozycję. Kliknij „Otwórz” lub „Wybierz”.

- Niektóre „crackery” mogą dawać opcję kliknięcia i przeciągnięcia ZIP do okna programu.

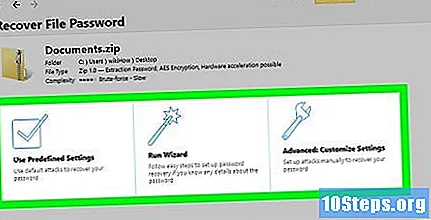

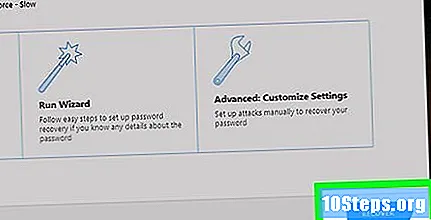

Zmień opcję odgadywania hasła. Ogólnie rzecz biorąc, „Brute Force” jest najlepszą alternatywą, ale możesz spróbować „Dictionary” lub czegoś podobnego, aby sprawdzić listę słów podobnych do wpisanego.

- Metoda „Słownik” jest najskuteczniejsza, gdy znasz przynajmniej część użytego hasła lub frazy, ale nie znasz dokładnych znaków ani tego, czy były to wielkie czy małe litery.

Rozpocznij proces zgadywania hasła ZIP. Kliknij „Start” lub „Uruchom” i poczekaj na zakończenie próby znalezienia hasła. Jak wspomniano wcześniej, może to zająć kilka dni.

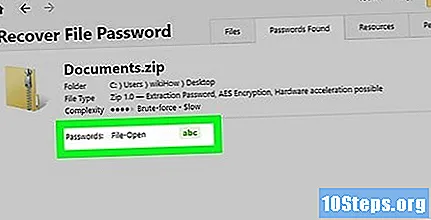

Sprawdź złamane hasło. Po wykryciu w programie pojawi się powiadomienie; użyj hasła, aby otworzyć plik ZIP.

Porady

- Istnieje kilka możliwych podejść do programów, które wykrywają hasła. Aby uzyskać najlepsze wyniki, należy wypróbować każdy z nich:

- Atak słownikowy: sprawdza listę słów. Jest znacznie szybszy niż inne opcje (jeśli działa), ale ma duże szanse na popełnienie błędu, ponieważ nie wszystkie hasła należą do tej kategorii.

- Atak siłowy: spróbuj odgadnąć wszystkie możliwe kombinacje. Działa tylko w przypadku krótkich haseł lub szybkich procesorów.

- Brute force with mask: jeśli pamiętasz cokolwiek o haśle, możliwe będzie poinformowanie programu, zanim zaatakuje go brutalną siłą. Na przykład zadziała to tak, że będziesz próbować tylko kombinacji wykorzystujących litery, a nie cyfry.

- W niektórych przypadkach konieczne jest pozostawienie komputera nieużywanego przez kilka dni, aby hasło zostało odnalezione.

Ostrzeżenia

- Kopiowanie lub pobieranie programów licencjonowanych bez płacenia za nie (lub bez zgody właściciela) jest nielegalne.

- Aplikacje do wykrywania haseł mogą być używane legalnie, ale tylko do uzyskiwania dostępu do plików, które mają uprawnienia.

- Ataki siłowe mogą zająć dużo czasu, w zależności od szybkości procesora. Niektóre komputery ulegają awarii nawet z powodu pracy wymaganej przez program od procesora po kilku dniach prób odgadnięcia hasła.